정책 : 소프트웨어 정책

개요

Carbon Black App Control Software Rules 메뉴에 대한 상세 설명입니다.

정책 소개

소프트웨어 정책 메뉴 : [App Control] 웹 콘솔 접속 > [Rules] 메뉴 - 'Software Rule' 클릭 후 이동

정책 등록 시에 활용되는 파일,소프트웨어 등 바이너리는 엔드포인트 센서 스캔을 통해 등록됩니다.

처음으로 에이전트를 배포한 엔드포인트에서 전체 바이너리에 대해서 첫 등록 절차를 밟게 되니, 조직 내에서 첫 배포하는 운영체제 유형 등에 대해 영향을 받을 수 있으므로 클린 OS에 먼저 설치하여 기준 정책을 정의하여 사용함을 권장합니다.

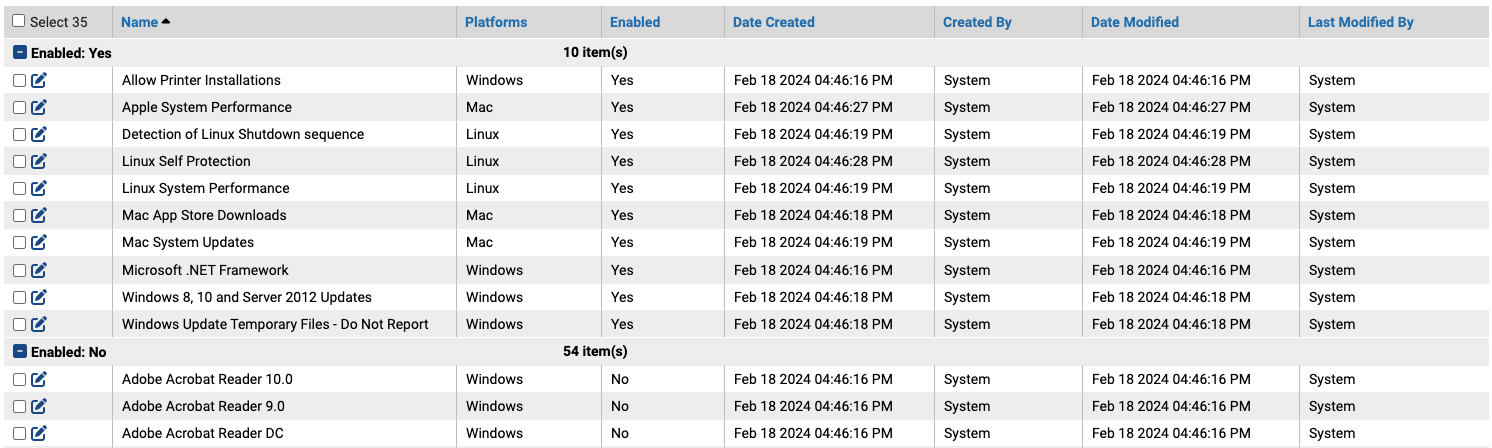

1. Updaters

1.1.정책 설명

Updaters 정책은 승인되지 않은 업데이트 프로그램을 통해 악성 프로그램이 유입되는 동작을 방지하기 위한 정책입니다.

Carbon Black App Control 에 정의된 업데이트 프로그램에 대한 허용 여부를 선택하여 사용합니다.

업데이트 프로그램을 허용한 경우 프로그램을 통한 소프트웨어 업데이트가 진행하며, 업데이트 프로그램을 허용하지 않은 경우 프로그램을 통한 소프트웨어 업데이트가 진행되지 않습니다.

Updaters 정책의 경우, Carbon Black File Reputation 연동을 통해 최신 버전으로 자동 업데이트 진행됩니다.

또한 Carbon Black 에서 직접 제공 및 관리하는 정책이므로, 사용자가 추가 또는 수정하여 사용할 수 없습니다.

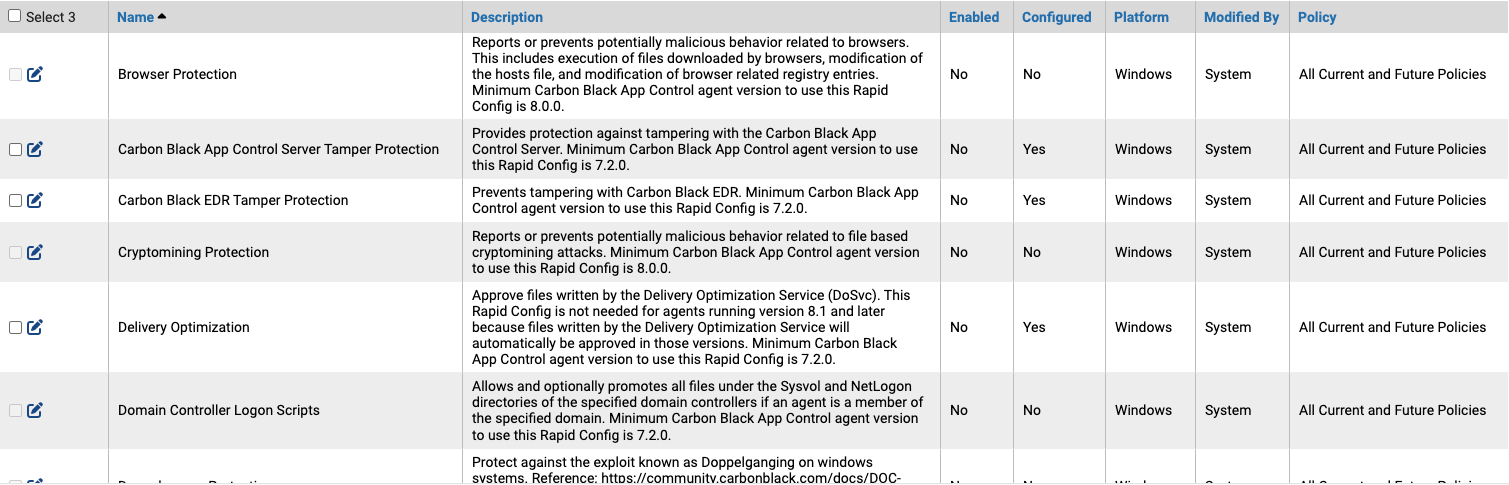

2. Rapid Configs

2.1.정책 설명

Rapid Configs 정책은 파일에 대한 허용 및 차단 등의 초기 정책 구성이 필요한 App Control의 제품의 특성을 고려하여, 사용자들이 보다 빠르게 안전한 엔드포인트 환경을 구성할 수 있는 정책입니다.

자주 사용되는 공격 기법을 방지하여 보안을 강화하거나 자주 사용되는 소프트웨어에 대한 승인 또는 변조 방지 정책을 미리 지정되어 있어 관리자가 보다 빠른 보안 환경 구성을 도와줍니다.

Updater 정책과 동일하게 Carbon Black 에서 직접 제공 및 관리하는 정책이므로, Carbon Black File Reputation 연동을 통해 활성화하며 최신 버전으로 자동 업데이트 진행됩니다. 따라서 사용자가 추가 또는 수정하여 사용할 수 없습니다.

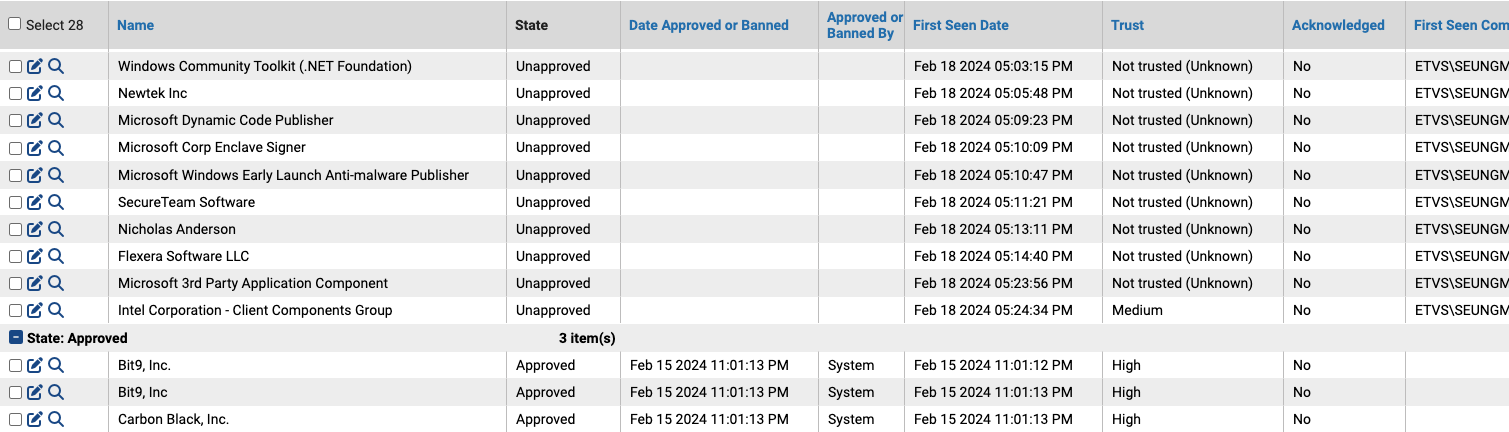

3. Publishers

3.1.정책 설명

Publishers 정책은 소프트웨어 인증서의 신뢰 여부를 판단하여 악성 소프트웨어 동작을 방지하기 위한 정책입니다.

엔드포인트 스캔을 통해 등록된 소프트웨어 인증서 또는 직접 등록한 소프트웨어 인증서의 승인 여부를 선택하여 소프트웨어 동작을 제어합니다.

Carbon Black 에 대한 소프트웨어 인증서는 기본적으로 허용 규칙이 정의되어 있으나, 그 외 소프트웨어 인증서는 승인 여부 선택이 필요합니다.

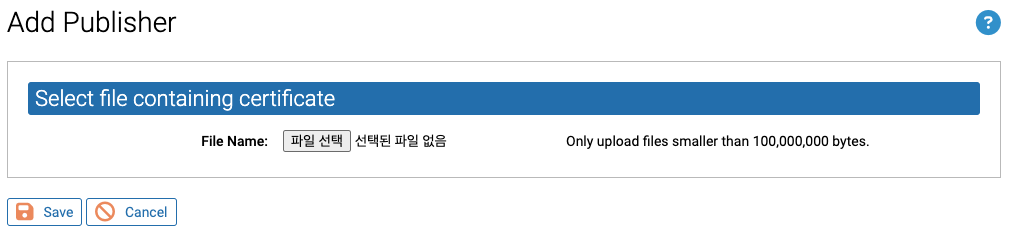

3.2.정책 생성

엔드포인트 센서 스캔을 통해 정의된 소프트웨어 인증서 외에 관리자가 추가하고자 하는 소프트웨어 인증서를 업로드하여 사용 가능합니다.

소프트웨어 인증서 파일의 크기는 100MB 미만으로 제한됩니다.

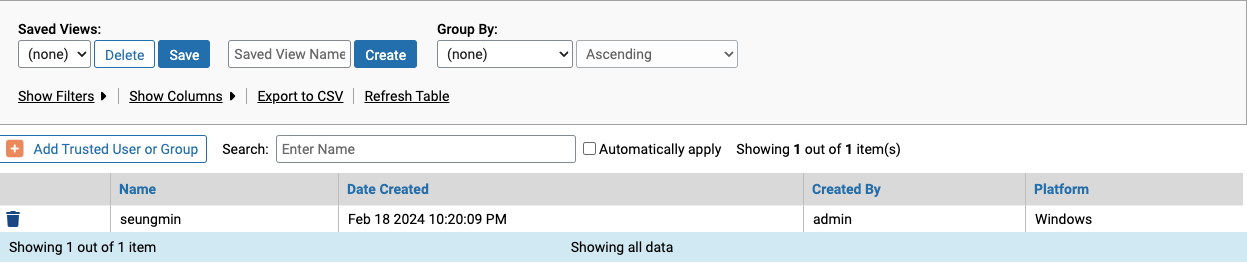

4. Users

4.1.정책 설명

Users 정책은 신뢰있는 사용자 또는 그룹을 정의하여 신뢰되는 사용자 또는 그룹을 통해 정책 상으로 동작하지 않던 엔드포인트의 파일 실행, 소프트웨어 실행 등의 행위를 허용하기 위한 정책입니다.

파일 및 소프트웨어 동작이 정의되어 제어하는 App Control 제품 특성 때문에, 소프트웨어 설치 및 파일 실행에 대해 일시적 허용이 필요한 경우 활용 가능합니다.

지속적인 적용이 필요한 경우 규칙을 분리하여 사용하여 관리도 가능하지만, 단발성 동작의 경우에는 신뢰하는 사용자 및 그룹을 설정하여 파일, 소프트웨어 실행에 대한 예외를 적용하여 편리성을 제공할 수 있습니다.

단, 파일 및 소프트웨어 실행에 대해 차단 정책이 적용된 경우는 사용이 불가합니다.

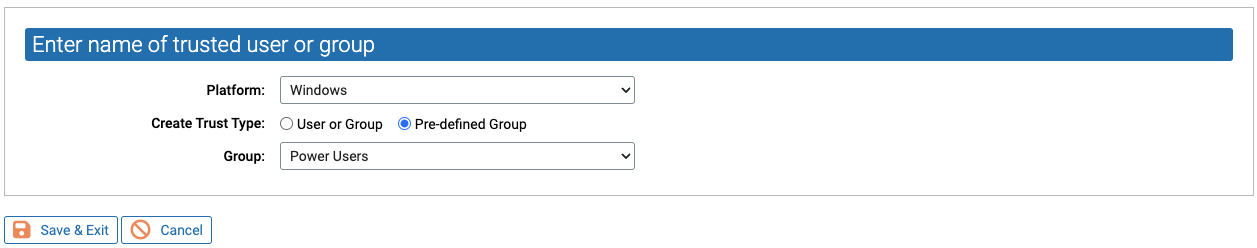

4.2.정책 생성

OS 플랫폼 별로 사용자 및 그룹을 입력하여 설정 가능합니다.

- Platform : 사용자 및 그룹의 OS 선택

- Windows

- Linux

- Mac

- Create Trust Type : 신뢰 유형 지정

- User : 사용자 계정 지정

- Group : 사용자 그룹 지정

- Pre-defined Group (Windows 만 지원) : 미리 정의된 사용자 그룹 선택

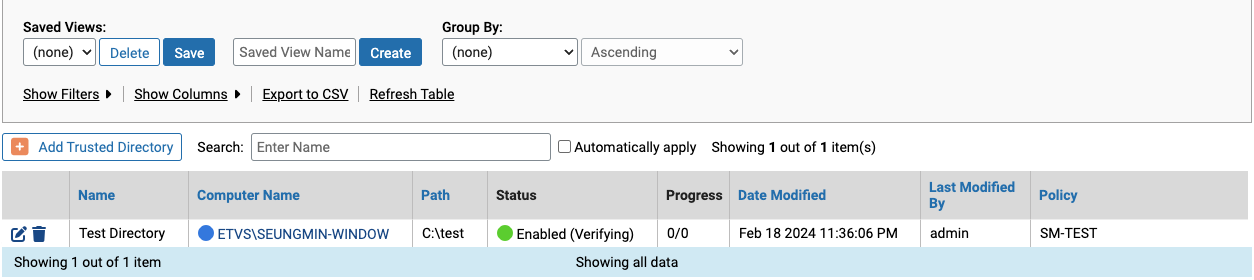

5. Directories

5.1.정책 설명

Directories 정책은 컴퓨터 내의 신뢰할 수 있는 폴더 경로를 지정하여, 해당 폴더 내의 파일 및 프로세스 행위를 허용하기 위한 정책입니다.

Windows OS의 경우 신뢰하는 폴더 내의 파일 및 프로세스 행위에 대한 제한은 없습니다. 그러나 커널 등의 권한 상승이 필요한 Linux 및 Mac OS 의 경우 신뢰하는 폴더 내에 파일에 대하여 분석하거나 (테스트 필수..!)

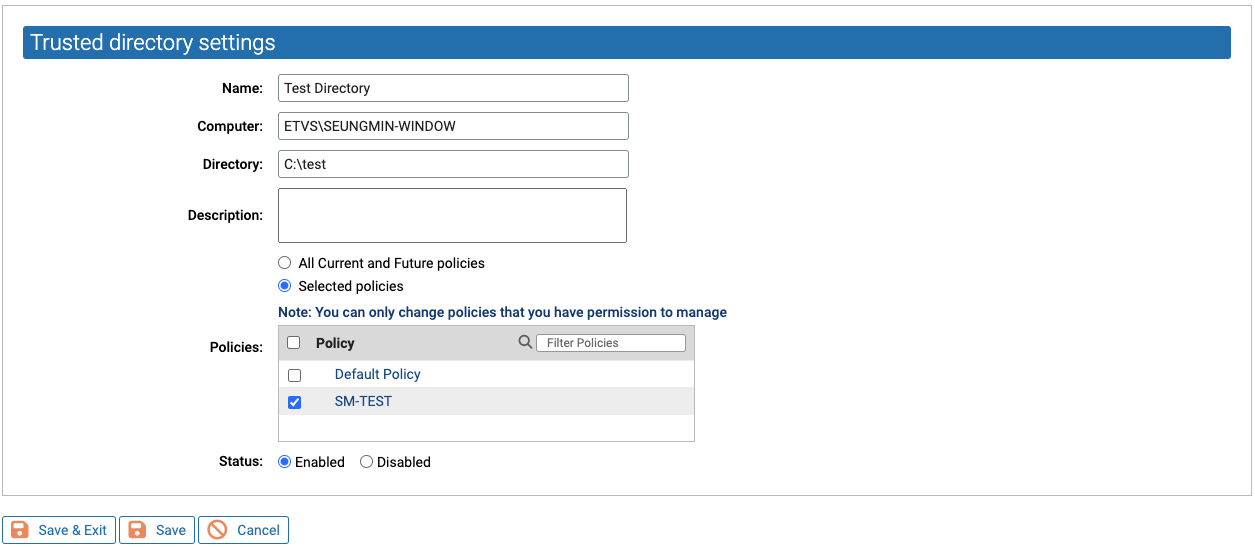

5.2.정책 생성

신뢰하는 폴더 경로를 생성합니다.

- Name : 정책 이름

- Computer : 정책을 지정할 엔드포인트의 컴퓨터 이름 (ex : Windows - 도메인 이름\컴퓨터 이름, Other - 컴퓨터 이름\도메인)

- Diretory : 신뢰할 폴더 경로 지정

- Description : 정책 설명

- Policies : 정책 적용 범위

- All Current and Future Policies : 모든 정책에 적용

- Selected Policies : 선택한 정책에만 적용

- Status : 정책 활성화 여부

- Enabled : 활성화

- Disabled : 비활성화

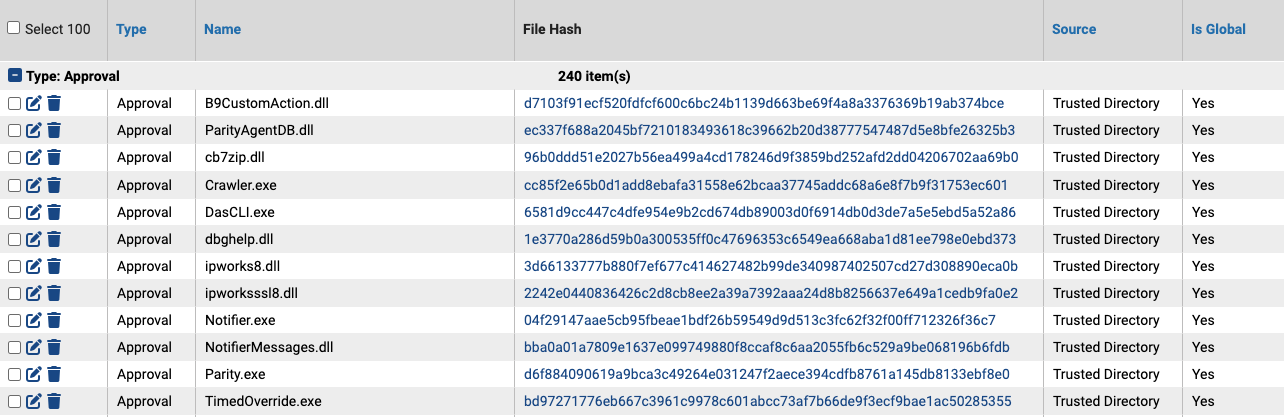

6. Files

6.1.정책 설명

Files 정책은 엔드포인트 내에서 신뢰되지 않은 프로그램이 실행되어 악성 행위를 진행하는 것을 방지하는 정책입니다.

파일의 해시값을 수집하고 이를 대상으로 실행 가능 여부를 판단하고 정의하여 사용이 가능합니다.

파일의 동작을 차단하는 기능인 만큼 오탐으로 인한 문제 상황이 발생되지 않도록, 모니터링 기능도 제공하여 관리자가 충분한 검토 후에 정책 적용이 진행됩니다.

또한 관리자가 파일의 신뢰 여부를 판단할 수 있도록 각 파일에 대한 세부 정보도 확인할 수 있습니다.

파일은 센서를 통해 수집되며, 수집되는 파일의 대상은 실행이 가능한 파일과 확장자가 일치하는 스트립트 파일입니다.

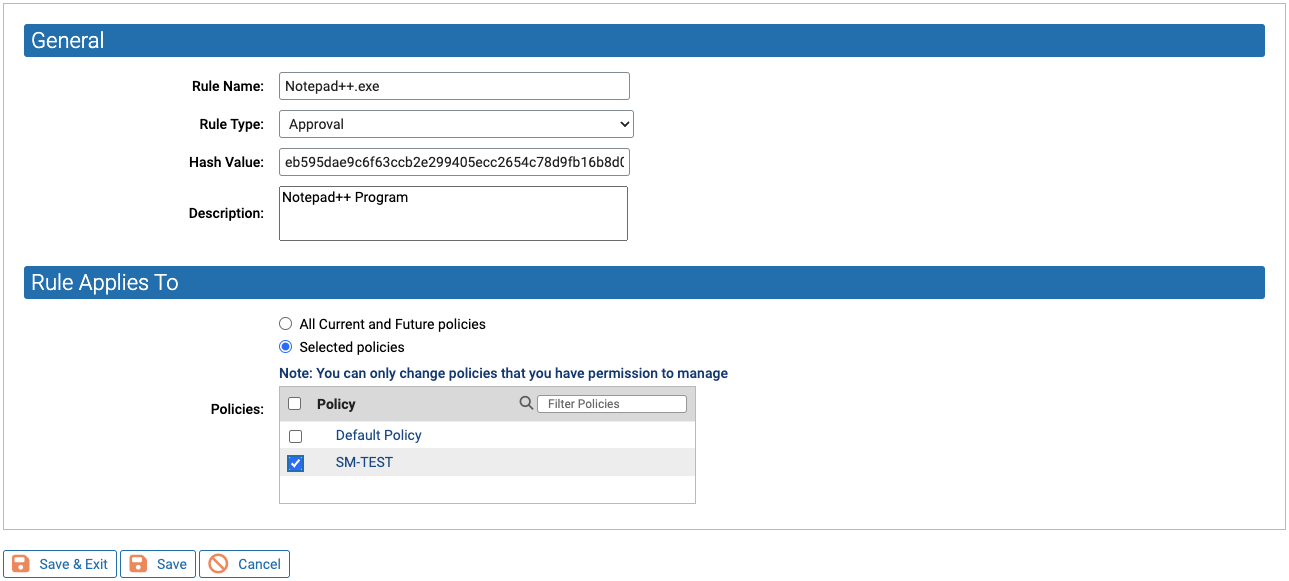

6.2.정책 생성

실행파일 및 스크립트 파일에 대한 정책을 생성합니다.

- Rule Name : 파일 규칙 이름

- Rule Type : 파일 실행 승인 여부

- Approval : 승인

- Ban : 차단

- Ban (Report Only) : 모니터링

- Hash Value : 파일 해시값

- Description : 파일 규칙 설명

- Policies : 정책 적용 범위 지정

- All Current and Future Policies : 전체 정책 적용

- Selected Policies : 선택 정책 적용

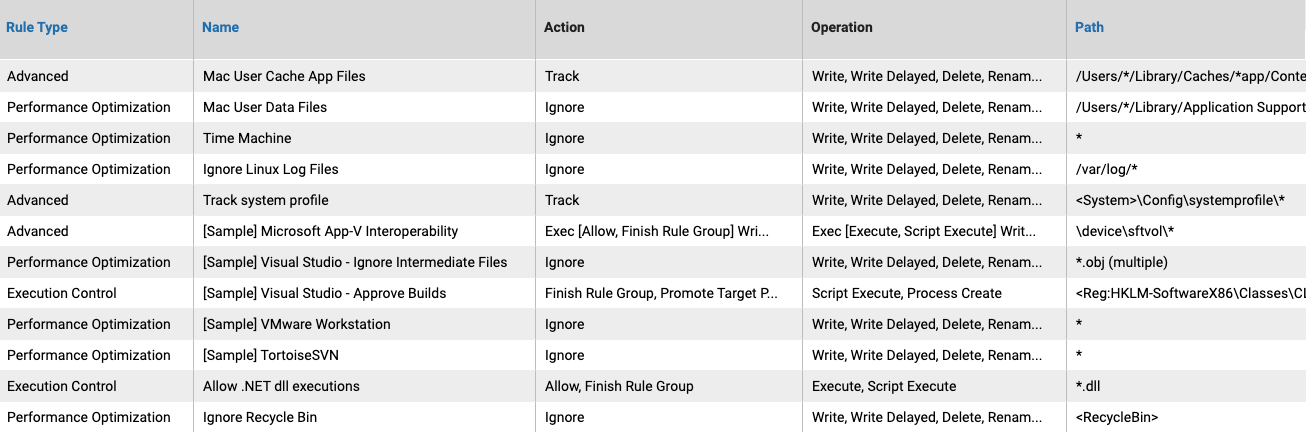

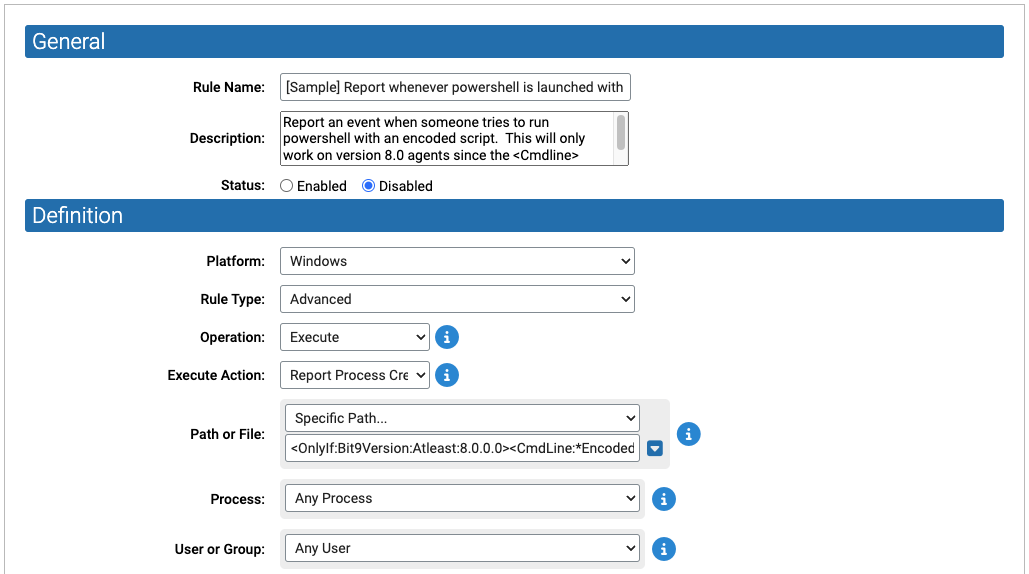

7. Custom

7.1.정책 설명

7.2. 정책 생성

테스트 필요함

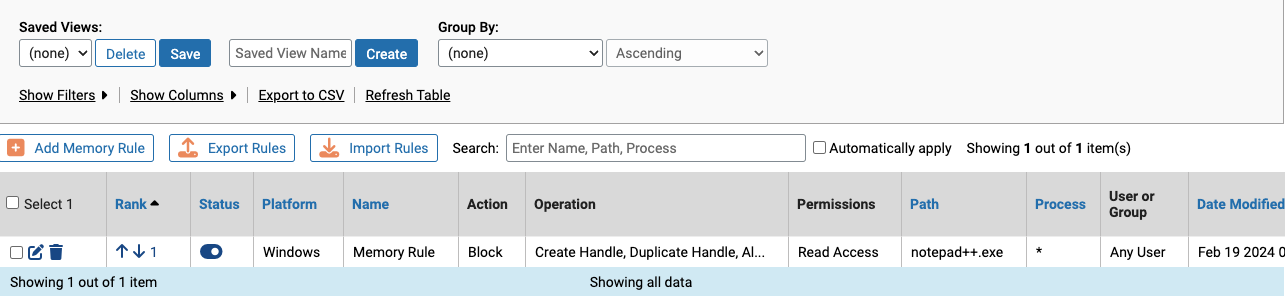

8. Memory

8.1. 정책 설명

Memory 정책은 인-메모리 공격, 파일리스 공격 등으로부터 메모리를 통한 공격 기법을 방지하기 위한 정책입니다.

지정된 실행 파일 내에 다른 실행파일 또는 사용자(그룹)가 메모리에 접근하거나 수정하지 못하도록 정의하여 사용이 가능합니다.

이는 메모리 공격을 시도하거나, 메모리 공격 발생했을 때에, 발생한 공격이 환경 내로 더 이상 확산되지 않도록 실행파일 내 메모리 접근 및 수정 등의 행위를 차단하여 환경을 보호합니다.

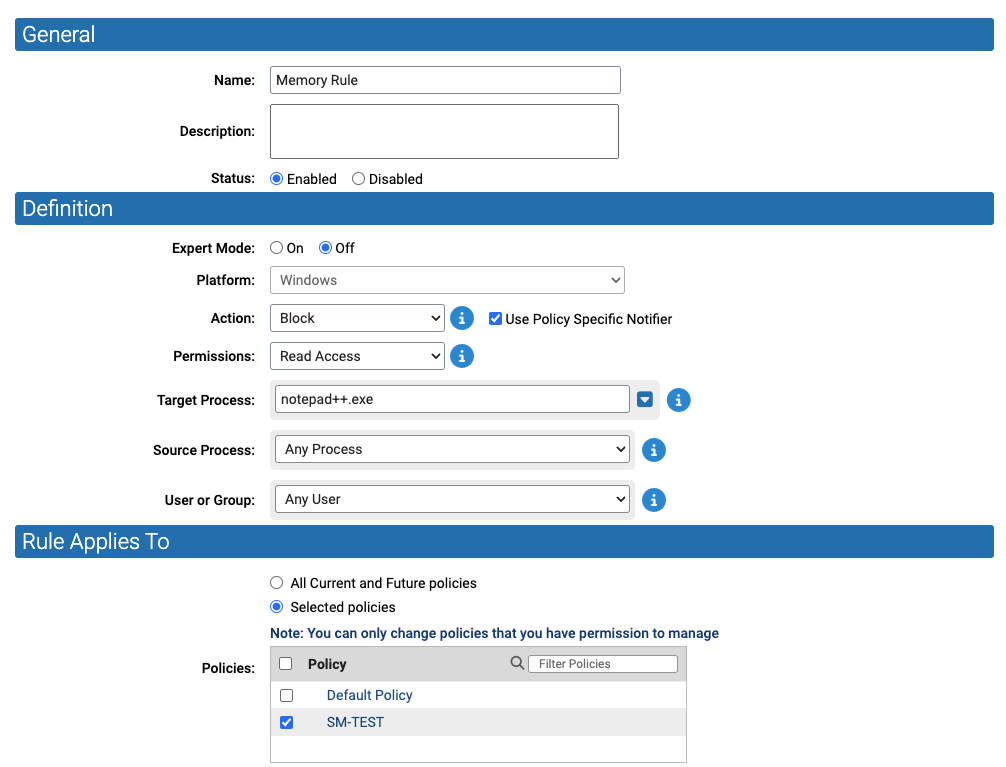

8.2. 정책 생성

살행 파일에 대한 메모리 정책을 생성합니다.

- Name : 정책 이름

- Description : 정책 설명

- Status : 정책 사용 여부

- Expert Mode : 전문가 모드 사용 여부

- Platform : Windows OS만 선택 가능

- Action : 메모리 접근 및 수정 행위 발생 시에 동작 방식 선택

- Block : 차단

- Prompt : 센서 알림 메세지를 통해 차단 및 허용 여부 선택

- Report : 이벤트 발생

- Allow : 허용

- Block Silently : 센서 알림 메세지 및 이벤트 생성없이 차단

- Permissions : 대상 실행 파일에 허용 또는 차단할 권한 유형 선택

- Control Process : 프로세스 제어 권한

- Read Access : 읽기 엑세스 권한

- Write Access : 쓰기 엑세스 권한

- Write + Control : 읽기 및 제어 권한

- Read + Write + Control : 읽기 및 쓰기 및 제어 권한

- Dynamic Code Execution : 동적 코드 실행 권한

- Kernel Memory Access : 사용자 프로세스의 커널 메모리 엑세스 권한 (Windows XP 만 지원)

- Advanced : 세부 제어 설정

- Target Process : 메모리 제어 대상 프로세스

- Source Process : 권한 제어 대상 프로세스

- User or Group : 권한 제어 대상 사용자 또는 그룹

- Policies : 정책 적용 범위

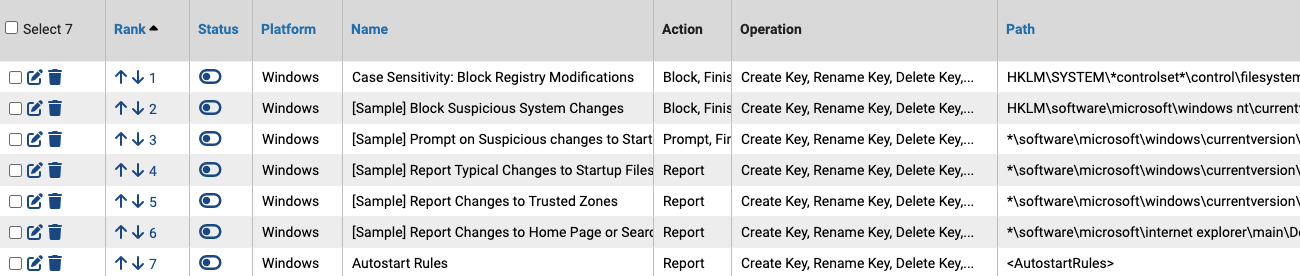

9. Registry

9.1. 정책 설명

Registry 정책은 코드 삽입, 파일리스 공격 등으로부터 실행 프로그램에 대한 레지스트리 값이 악의적으로 변경되는 것을 방지하기 위한 정책입니다. 다른 실행 프로그램 또는 사용자(그룹)이 지정된 레지스트리 경로 값을 수정하지 못하도록 정의하여 사용이 가능합니다.

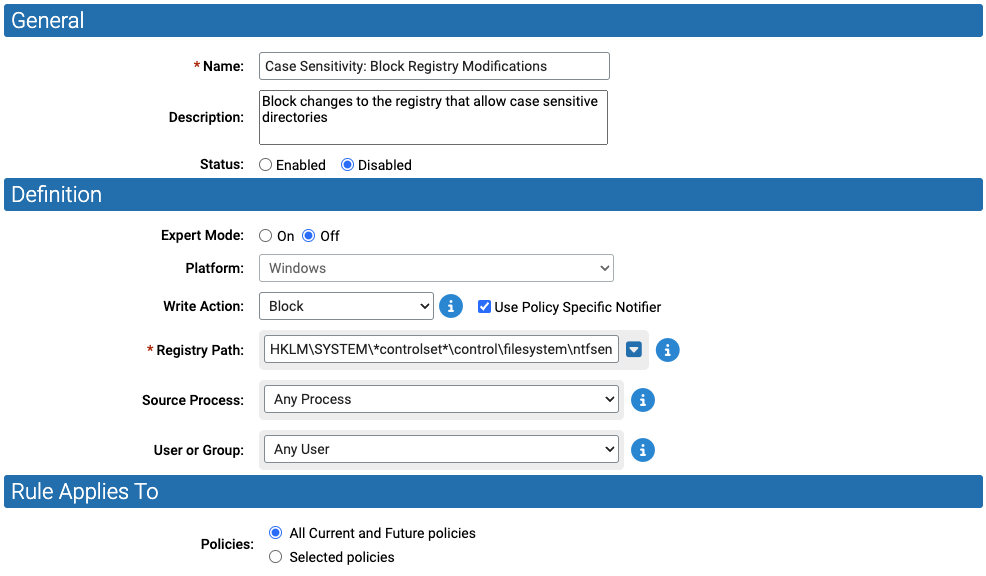

9.2. 정책 생성

레지스트리에 대한 레지스트리 정책을 생성합니다.

- Name : 정책 이름

- Description : 정책 설명

- Status : 정책 사용 여부

- Expert Mode : 전문가 모드 사용 여부

- Platform : Windows OS만 선택 가능

- Write Action : 쓰기 행위 발생 시에 동작 방식 선택

-

Block : 차단

-

Prompt : 센서 알림 메세지를 통해 차단 및 허용 여부 선택Report : 이벤트 발생Allow : 허용

-

- Registry Path : 제어 대상 레지스트리

- Source Process : 권한 제어 대상 프로세스

- User or Group : 권한 제어 대상 사용자 또는 그룹

- Policies : 정책 적용 범위

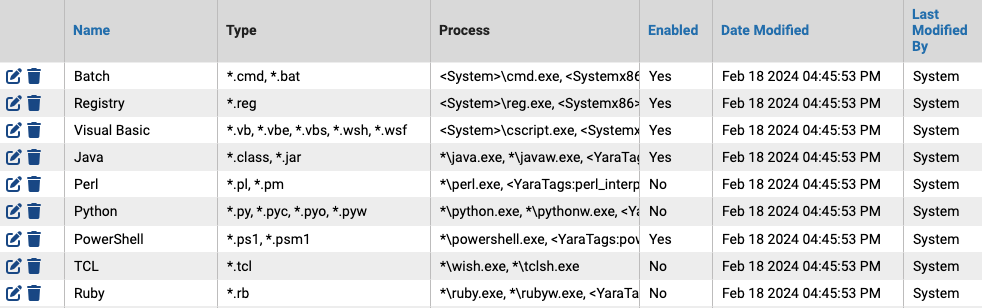

10. Scripts

10.1. 정책 설명

Scripts 정책은 확장자 및 프로세스 등의 규칙을 입력하여, App Control 센서에서 스크립트로 인식할 수 있는 파일을 정의하는 정책입니다.

Carbon Black App Control 의 수집 대상은 실행이 가능한 파일과 스트립트 파일입니다. App Control 에서 스트립트 파일을 인식하는 기준은 스크립트 정책으로 구별하여 정의합니다.

Carbon Black에서 사전에 정의한 표준 스크립트 규칙을 제공하고 있으나, 관리자가 별도로 추가하여 사용 가능합니다.

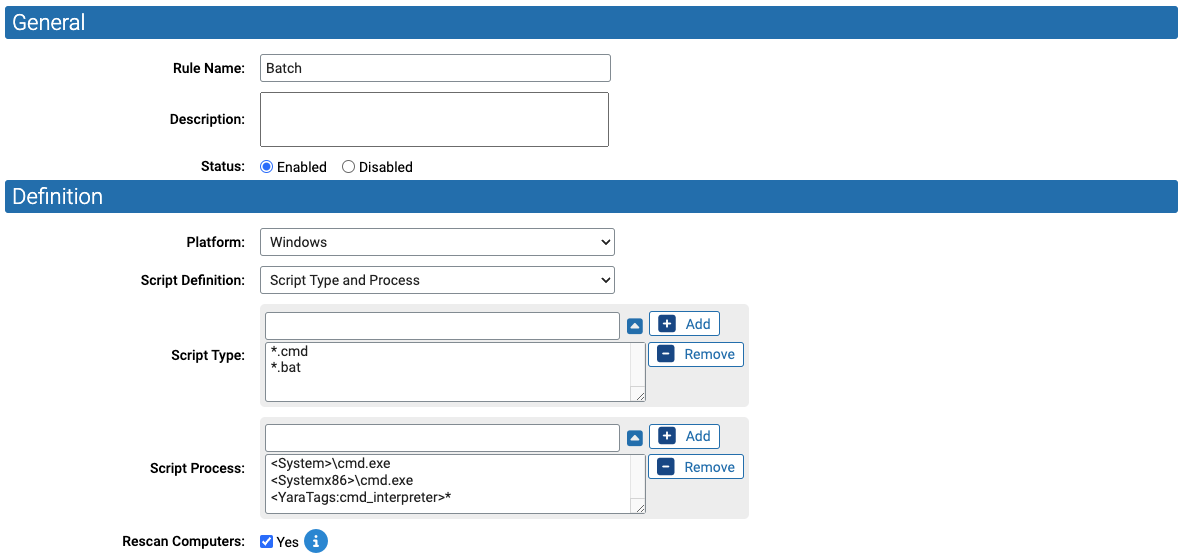

10.2. 정책 생성

스크립트 규칙을 지정하기 위한 스크립트 정책을 생성합니다.

- Rule Name : 정책 이름

- Discription : 정책 설명

- Status : 정책 사용 여부

- Platform : 정책 적용 OS

- Script Definition : 스크립트 유형 정의

- File Association (Windows OS만 지원) : 응용 프로그램이 연결된 파일

- Script Type and Process : 스크립트 및 프로세스 파일

- Script Type : 스크립트 파일 이름 및 확장자 지정

- Script Process : 스크립트 파일을 실행할 프로세스 지정

- Rescan Computer : 정책과 일치하는 컴퓨터 재확인

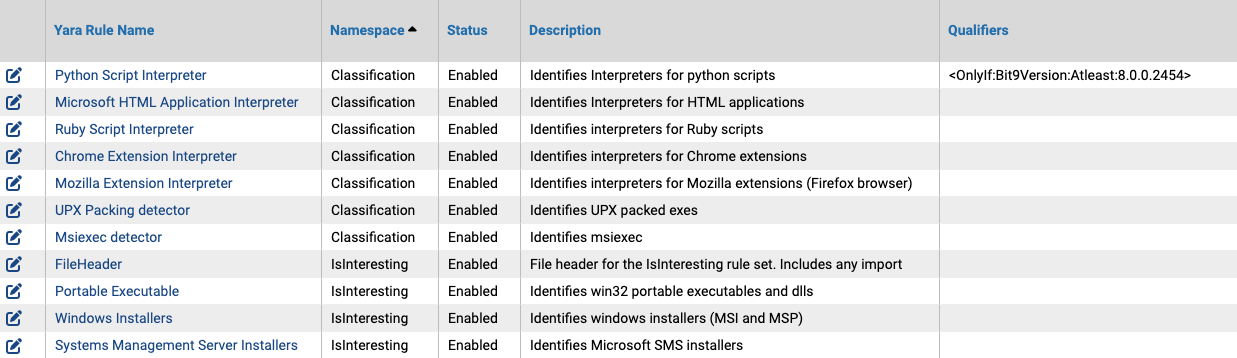

11. Yara

11.1. 정책 설명

Yara 정책은 Yara 규칙을 통해 악성코드를 식별하여, 파일 및 스크립트 내용의 악성 여부를 인식하여 보호하는 정책입니다.

App Control에서 사전 정의된 Yara 오픈소스 툴을 사용하여 컨텐츠 보호가 가능하며, 그 외 관리자가 Yara 규칙을 새롭게 생성하여 사용 가능합니다. Yara 정책의 경우, 악성코드 시그니처 식별하고 있어 환경에 대한 랜섬웨어 공격을 방지하는 데에 유용하게 사용합니다.

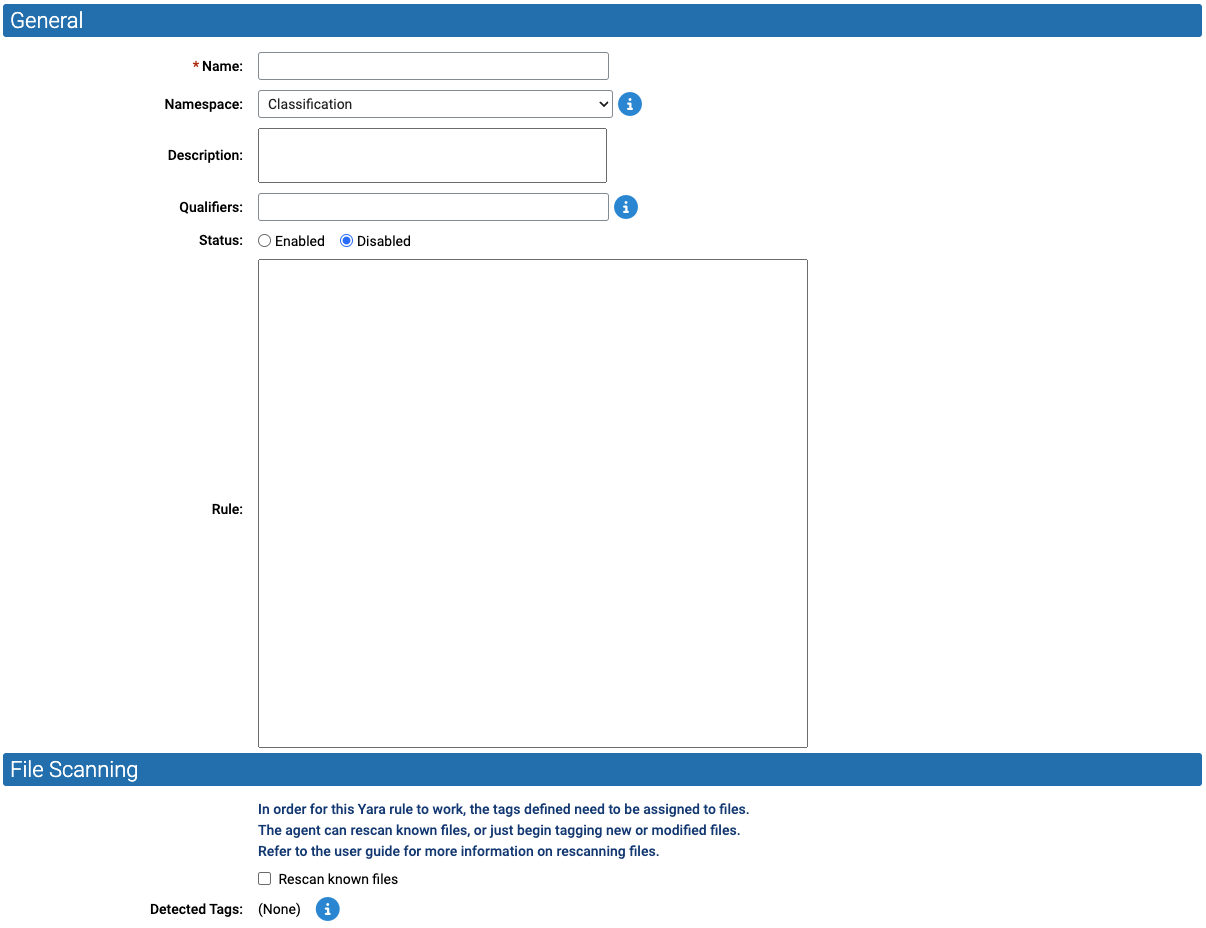

11.2. 정책 생성

악성코드 식별을 위한 Yara 정책을 생성합니다.

- Name : 정책 이름

- Namespace : 정책 구분

- Classification : 태그를 기반으로 Custom 정책을 사용하여 작업 수행하는 경우

- IsInteresting : 자동으로 작업 수행하는 경우

- Description : 정책 설명

- Qualifiers : 정책을 적용할 센서 대상 정의 (작성한 조건에 맞는 센서를 대상으로 정책이 동작)

- Status : 정책 사용 여부

- Rule : 악성코드 식별에 사용할 Yara 규칙 입력

- Rescan known files (Classification 선택 시 사용) : 적용한 규칙에 해당되는 파일이 있는지, 센서가 아는 파일을 기준으로 재검사

- Full scan for new files (IsInteresting 선택 시 사용) : 적용한 규칙에 해당되는 파일이 있는지, 센서가 전체 시스템 기준으로 재검사

- Detected Tags : Carbon Black 에서 제공한 태그를 사용하여 정책 구분

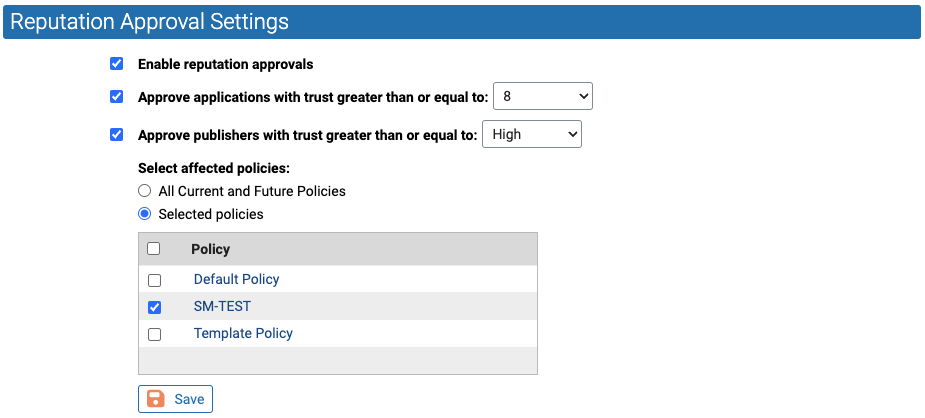

12. Reputation

12.1. 정책 설명

Reputation 정책은 Carbon Black App Control에서 제공되는 파일 평판을 기반하여 파일 사용을 자동으로 승인하는 정책입니다.

Reputation 정책은 Carbon Black File Reputation 를 통해 제공되는 파일의 평판 신뢰도를 기준하여 승인되므로 Carbon Black File Reputation 기능 활성화가 필요한 정책입니다.

인증서와 응용 프로그램이 정책 적용 대상이 되며, 신뢰도의 기준을 단계별로 구분하여 선택 후 사용됩니다.

No comments to display

No comments to display